Pólizas de servicio de mantenimiento

Pólizas de servicio de mantenimiento

¿Qué es una póliza de servicio?

1. Consiste en revisar las necesidades del cliente para determinar el tipo de mantenimiento que requiere, con esto se establecen las condiciones de tipo de mantenimiento, frecuencia y costo entre otras.

2. El cliente cuenta con servicio permanente para atención de fallas o situaciones concernientes a mantenimiento, en todo momento, la atención a estos reportes esta incluida en el costo de la póliza, únicamente se cargaran a su cuenta materiales utilizados.

3. El servicio preventivo es mediante visitas cuya frecuencia está determinada según las necesidades.

¿Por qué contratar una póliza de mantenimiento preventivo?

VALOR

Mantener los inmuebles y los equipos en correcta operación, logrando sacar el mayor aprovechamiento y/o rentabilidad. Inmuebles y equipos sin mantenimiento reducen significativamente su vida útil lo que los vuelve caros.

CERTEZA

Ya que se conoce de antemano los alcances que se deben cubrir en cada servicio, de esta forma se puede si se quiere supervisar por parte del cliente los trabajos.

INFORMACION

Se genera un reporte mensual, que diagnostica el estado general del inmueble y/o equipos, además informa en el oportunamente posibles fallas evitando costosas reparaciones de emergencia.

TRANSPARENCIA

Se entrega después de cada servicio una factura, en la cual se desglosan los conceptos. El servicio preventivo (mano de obra), así como una relación de materiales utilizados junto con el comprobante de su compra.

SEGURIDAD

Somos una empresa legalmente constituida, establecida en un domicilio con oficinas administrativas y de atención a clientes, quien a través de un contrato establece de común acuerdo con el cliente derechos y obligaciones, que garantiza mano de obra calificada, técnicos especializados en las diferentes áreas, debidamente identificados y uniformados, que cuentan con seguro social y demás prestaciones de acuerdo a la ley.

Evita tratar con varios y diferentes “maestros” o talleres a la vez, algunos de dudosa funcionalidad y que en ocasiones desaparecen.

SERVICIO

Se reciben solicitudes o reportes las 24 hrs, los 365 dias, existe un CALL CENTER que asegura registrar todas las necesidades incluyendo emergencias.

POLIZAS DE MANTENIMIENTO EQUIPO DE COMPUTO

POLIZAS DE MANTENIMIENTO Y SERVICIO HELP DESK

El Servicio Mantenimiento Correctivo y Preventivo esta diseñado para cumplir las siguientes tareas:

Mantenimiento Preventivo

Limpieza interior y exterior del CPU, monitor, teclado y mouse.

Limpieza de cabezales y unidades lectoras.

Desfragmentación y optimización de discos duros.

Limpieza y optimización de registros del sistema operativo.

Respaldos de Información. Mantenimiento Correctivo

Diagnóstico de posibles fallas.

Revisión y reparación de la falla reportada.

Reemplazo de partes que fallen (no incluye refacciones)

Reinstalación y configuración de periféricos y programas.

Recuperación del último respaldo de su información.

Póliza BASICA de HELP DESK Y MANTENIMIENTO a equipo de cómputo

Esta póliza cubre hasta 5 equipos, 1 Servidor y 2 impresoras.

Incluye Servicios como:

2 Mantenimientos al año (No Incluye Refacciones)

Auditoria & Inventario de Equipos de computo & Impresión.

Plan de Actividades.

Formateo & Instalación de Programas

Soporte Telefónico, Remoto o en Sitio.

Costo Mensual durante 6 o 1 año $2,000. + IVA

Esta póliza no incluye soporte de ningún programa ni actividad que no designe la póliza.

Póliza SISTEMAS de HELP DESK Y MANTENIMIENTO a equipo de cómputo

Esta póliza cubre hasta 10 equipos, 1 Servidor y 3 impresoras.

Incluye Servicios como:

2 Mantenimientos al año (No Incluye Refacciones)

Auditoria & Inventario de Equipos de computo & Impresión.

Plan de Actividades.

2 Eventos S.O.S. usted podrá solicitar en 2 ocasiones durante la vigencia de su póliza, Asistencia Urgente, esto es , no importando la hora o el día en que lo solicite, usted será asistido telefónica o en su lugar de trabajo por nuestro equipo de Soporte Técnico

1 Visita cada quince días por uno de nuestros Ing. De Soporte.

Formateo & Instalación de Programas

Soporte Telefónico, Remoto o en Sitio.

Costo Mensual durante 6 o 1 año $3,200. + IVA

Póliza Gerencial de HELP DESKY MANTENIMIENTO a equipo de cómputo

Esta póliza cubre hasta 20 equipos, 2 Servidor y 7 impresoras.

Incluye Servicios como:

2 Mantenimientos al año (No Incluye Refacciones)

Auditoria & Inventario de Equipos de computo & Impresión.

Administración del departamento de sistemas y Telecomunicaciones.

Plan de Actividades.

4 Eventos S.O.S. usted podrá solicitar en 2 ocasiones durante la vigencia de su póliza, Asistencia Urgente, esto es , no importando la hora o el día en que lo solicite, usted será asistido telefónica o en su lugar de trabajo por nuestro equipo de Soporte Técnico

Mantenimiento de su Infraestructura de RED (Voz y Datos)

Préstamo de Equipo con características similares, en caso de Retirar alguno de sus equipos a nuestro laboratorio.

Formateo & Instalación de Programas

Administración de sistemas de Base de Datos como (Control 2000, Aspel, e.tc.).

Implementación de Nuevas Tecnologías.

Apoyo en Préstamo de equipo como es (Equipo de video proyección, portátiles o de escritorio e.t.c)

1 Visita cada semana por uno de nuestros Ing. De Soporte.

Soporte de Aplicaciones Microsoft Office. Todas Las Versiones.

Soporte Telefónico, Remoto o en Sitio.

Costo Mensual durante 6 o 1 año $6,000 + IVA

contenido de una póliza de servicio

*Asesoría en soluciones de Tecnologías de la información.

*Soporte técnico en sitio y vía remota (logme in ó Teamviewer)*

*Sujeto a disponibilidad del técnico.

*1 Buzón de correo electrónico para recibir todas las solicitudes y canalizar los casos a resolver en las *visitas programadas semanalmente.

*Mano de obra para instalaciones y adecuaciones de red.

*Mantenimientos preventivos de limpieza para equipo de cómputo e impresoras ilimitados.

*Mantenimientos correctivos para equipo de cómputo e impresoras ilimitados.

*Revisión y modificación de la red, grupo de trabajo y adecuaciones que así requieran para compartir impresoras, archivos en red, etc.

*Consultas tecnológicas y asesorías sobre sistemas de uso común: Microsoft office, Microsoft Windows, sitios de internet, etc.

*Instalación y configuración de impresoras, escáneres y demás periféricos.

*Asesorías en general para la adquisición e implementación de nuevos equipos tecnológicos para su empresa.

Mantenimiento Preventivo, el cuál antecede a la pérdida de información y el mal funcionamiento de los equipos de computo, almacenamiento e impersión.*Asesorías en general para la adquisición e implementación de nuevos equipos tecnológicos para su empresa.

ventajas de la póliza de servicio a equipo de computo

Asistencia Programada, esto le permitirá agendar adecuadamente el día y la hora en la que nuestro personal técnico acudirá a su lugar de trabajo, evitando romper con sus actividades diarias.

Asistencia Urgente, usted podrá solicitar en diversas ocasiones Asistencia Urgente (segun el tipo de póliza), esto es, no importando el dia y la hora en que lo solicite, usted será asistido telefónica o remotamente si fuese posible, en su lugar de trabajo por nuestro equipo de Soporte Técnico.

Conveniencia, reduce la necesidad de tener que disponer de personas dedicadas a funciones que no tienen que ver con la razón de ser de su compañía.

Mejor relación costo/beneficio, cuando usted adquiere la solución de una póliza de mantenimiento con nosotros, obtiene el paquete de servicio y soporte que maximizan la vida de sus equipos, asegurando el funcionamiento óptimo, seguridad y rendimiento.

Bajo costo, al adquirir una Póliza de Mantenimiento con nosotros usted ahorrará una fuerte cantidad de dinero ya que hará únicamente un pago mensual, semestral o anual asegurando la integridad de sus sistemas de cómputo y evitando el costo de personal dentro de su organización.

Ahorro, en los eventos que requieren cambio de piezas, éstas llevan un descuento por la cobertura de la poliza asi como adquisición de equipo nuevo. Ademas le ofrecemos un precio especial en servicios adicionales (registro de dominio, diseño web y desarrollo de software)

Intervención del soporte técnico presencial

Intervención urgente

Intervención urgente: Tras el análisis previo del departamento de soporte técnico adistancia, se conviene el desplazamiento para subsanar un problema específico. Esteservicio tiene tiempos de respuesta de entre 2 y 24 horas.Intervención programada

Intervención programada: Se fija un desplazamiento a las instalaciones del cliente con una descripción previa de las tareas que se van a realizar y el tiempo que se va a dedicar en ellas.Mantenimiento correctivo y preventivo

MANTENIMIENTO PREVENTIVO

Este tipo de mantenimiento nos permite de manera programada mantener en buen estado y funcionando a todos sus equipos de protección eléctrica - como Acondicionadores de Línea y Sistemas de Energía Ininterrumpible-

Así mismo se puede diagnosticar el cambio de refacciones mayores a corto ó a mediano plazo.

Se sugiere realizar un mantenimiento preventivo cada cuatro meses como máximo.

Tiempo estimado de realización 1 hora.

Ventajas:

Programación de servicios en horarios convenientes al cliente, así como disponibilidad de refacciones y personal técnico.

MANTENIMIENTO CORRECTIVO

Este mantenimiento tiene por objetivo restaurar el funcionamiento de los equipos. Para esto se requiere hacer una evaluación integral de los daños, en algunas ocasiones es necesario retirar los equipos para revisarlos en nuestro departamento de servicio, en estos casos contamos con equipo de renta.

Este mantenimiento se aplica cuando el equipo se encuentra fuera de servicio por daños en sus componentes o presenta funcionamiento anormal.

Tiempo estimado de realización del servicio, de 3 horas a 4 días, depende del daño y de la disponibilidad de las refacciones.

Categorías del soporte técnico

Soporte Técnico Presencial: Es aquella asistencia que se proporciona a cualquier usuario que presente un desperfecto, anomalía, daño o problema en su computadora. Se proporciona al hardware y software en el lugar donde se encuentre el equipo de cómputo. Consiste en que haya contacto entre el técnico y la computadora a reparar.Soporte Técnico A Distancia: Consisten en una asistencia que se proporciona a cualquier usuario para su equipo de cómputo a largas distancias a través de línea telefónica, internet o cualquier otro tipo de contacto.

Aéreo: es el que te permite navegar por todo la computadora de un usuario utilizando algún programa en busca del problema detectado.

Auxiliar: es el que da por medio de alguna persona que se presta a dar soporte pero debes de estar consciente de que el equipo puede que no quede bien porque no es un técnico profesional.

Remoto: se puede ejecutar en algunos S.O. que ya lo trae instalados o lo puedes descargar para que un técnico pueda tener acceso a la pantalla de tu computadora para reparar el problema.

En línea: es el que se da a través de correos electrónicos, chat, páginas web, etc. para ayudar a un usuario a resolver sus problemas diciéndole como lo debe de hacer paso por paso para que el problema se resuelva correctamente.

Asistencia telefónica: este es el más común, es el que mayormente ponen en práctica las empresas, este se puede hacer en el nivel 1 y 2. Ya que el nivel 3 solo se puede dar por medio de un técnico de manera presencial.

Video llamadas: este suele ser más útil que todos los demás a excepción del remoto, ya que puedes tener un contacto muy visible y fácil de lo que el técnico te explica y poder hacer y manejar las cosas con mucha más exactitud, por ejemplo se puede usar el Skype.

Metodología del soporte técnico presencial

- Presentase con el cliente

- Pedir datos para llenar solicitud de cliente y problemas

- Revisar el estado en que viene la maquina y sus partes para no tener problemas con el cliente

- Hacer un registro de los resultados

- Informarse por el cliente sobre el problema y fallas detectadas

- Realizar un informe de los problemas y fallas .preguntar posibles causas de las fallas del equipo o problema

- Dar un informe referente al estado de la maquina

- Informar sobre algunas soluciones que se llevaran a cabo para arreglar la maquina

- Dar un presupuesto referente a lo que se realizara

- Pone un tiempo limite en que se entregara el equipo

- Dar el recibo con todos los datos para que pueda recoger con seguridad y confianza el equipo

- Conectar el equipo y comenzar a revisar los problemas señalados buscar causas y soluciones adecuadas

- Comenzar a revisar y solucionar cada problema detectado

- Solucionar y arreglar todo

- Comprobar varias veces que ayan desaparecido los problemas o fallas

- Revisar si no tiene alguna otra falla mas o algun daño extra

- Componer todo lo nesesario

- Apagar el equipo lla terminado y listo

- Dar alguna limpieza o revicion de los componentes de la computadora

- Realizar todo lo nesesario

- El dia acordado pedir el recibo para poder identificar la maquna

- Entregar informe de todos los problemas y todo lo que se realizo

- Dar informes de lo realizado sin aver sido mencionado en la solicitud

- Hacer presupuesto de todo en general

- Encender el equipo para que el cliente vea todo lo que se realizo y observe o mostrarle que las fallas o problemas han sido solucionados

- Esperar aceptacion de el cliente

- Apagar equipo

- Dar recibo enceguida de que se optenga el pago

- Entregar el equipo

- Ofrecerle tus servicios cuando sean solicitados

Solución de problemas mecánicos

Los problemas mecánicos surgen cuando se dan en el funcionamiento físico de equipo ode sus periféricos.

Como los problemas mecánicos se relacionan con la capacidad de recibir electricidad o del

funcionar estando encendido, el enfoque para resolver los problemas mecánicos es la

fuente de alimentación, los cables y otras conexiones

Revisión de las conexiones

Uso del administrador de dispositivos para comprobar la funcionalidad

Agregar Hardware

Solución de problemas de configuración

Si el problema de un componente interno o externo no es mecánico en general es un problema de configuración. Los componentes con problemas de configuración suelen funcionar, pero no como se esperaActualización de controladores y vuelva al anterior

Una de las causas principales de que un componente funcione mal es que un controlador es obsoleto, o bien esté alterado (corrompido). Como los controladores son específicos para el sistema operativo, para localizar un sistema operativo o aplicarle actualizaciones, puede provocar que el componente funciones mal o que no funcione

Búsqueda de controladores

Hay cuatro fuentes principales de controladores.

CD de producto.

Actualización de Windows.

Es sitio de Web de fabricante.

El CD/DVD de Microsoft

Actualización de controladores

Instalación de impresoras en red

Para agregar un controlador de una impresora conectada en la red, haga lo siguiente:

Haga clic en Inicio, clic en Impresoras y faxes, y

después, tareas de impresora, haga clic en Agregar

una impresora.

Seleccione una impresora conectada en red, o una

conectada a otra PC y después de clic en siguiente.

Elija si va hacer que la impresora sea la predeterminada en la PC, haga clic en Siguiente y después en terminar.

Solución de

Diagnóstico y soluciones

El abanico de problemas que se pueden presentar en el Hardware es inabarcable. Las fallas pueden estar en uno o en varios dispositivos a la vez y ahí es donde radica la complejidad del diagnóstico. Por este motivo, es necesario seguir un sistema que nos permita detectar problemas y encontrar las mejores soluciones

Proceso de arranque

Encendido de la fuente de alimentación

La etapa del POST

ETAPA DE VIDEO

VERIFICACIÓN DE DATOS EN SETUP

CARGA DEL SISTEMA OPERATIVO

Metodología para la detección de fallas

Observación y toma de datos

Elaboración del diagnóstico hipotético

Etapa de comprobación

Diagnóstico de certeza

Acción de reparación

Escenarios hipotéticos

ESCENARIO 1:

UN SISTEMA MUERTO

ESCENARIO 2:

REINICIOS INEXPLICABLES

ESCENARIO 3:

UNA FALLA CRÍTICA

ESCENARIO 4:

UN PROBLEMA EN EL SETUP

ESCENARIO 5:

EL DISPOSITIVO DESAPARECIDO

ESCENARIO 6:

SOBRE CONTROLADORES Y REINICIOS

El administrador de discos

El administrador de discos solo admite ser ejecutado mediante una cuenta que posea servicios de administrador; es decir, un usuario que esté dentro del grupo de administradores

Esta posibilidad incrementa la seguridad, con el fin de que aquellos usuarios que tengan escasos conocimientos no generen conflictos en el sistema, que lleven a la pérdida de datos

FSUTIL y DISKPART

DiskPart, que permite realizar particionamiento del disco duro siempre y cuando tengamos permisos administrativos

FSUTIL, que se utiliza para efectuar un diagnóstico de la información del sistema de archivos NTFS

La herramienta MSCONFIG

Esta herramienta tiene varias utilidades, ya que nos permitirá desde la elección de los programas que se ejecutan en el inicio del sistema hasta la selección del modo de arranque y los servicios del sistema operativo

Arranque al sistema operativo usando herramientas especiales

Cuando se encuentre con un problema en el arranque del sistema operativo, su primera acción será arrancándolo con una de las siguientes herramientas especiales:

Modo seguro.

Última configuración conocida buena.

Consola de recuperación.

Arranque del sistema operativo usando la última configuración buena conocida

La última configuración buena conocida es la que estaba ejecutándose la última vez que Windows arrancó bien

Explicación de la última configuración buena conocida

Una configuración es un indicador almacenado con la sub clave:

KEY_LOCAL_MACHINES/SYSTEM/SELECT del registro.

Los indicadores o punteros en esta sub clave apuntan a los conjuntos de control.

Una de las configuraciones es la última buena conocida. Última configuración buena conocida es el último conjunto de control que se usó para arrancar la PC de forma correcta

Cuando usar la última configuración buena conocida

No es eficaz cuando se ha iniciado sesión desde que se hizo el cambio que desea recuperar

Creación de puntos de restauración

Regreso a los puntos de restauración.

Restaurar sistema preserva los datos existentes sin restaurar ciertas clases de archivos, hasta un punto anterior. Restaurar sistemas restaura lo siguiente:

Ajuste de registro.

Perfiles.

Objetos en base de datos COM +

Cache WFP. Dll

Base de datos wmi.

Metabase IIS

Restauración del sistema operativo usando recuperación automática sistema

Creación de discos de recuperación ASR.

Haga clic en inicio, apunte a todos los programas, apunte

accesorios, apunte Herramientas del sistema y haga clic en

copia de seguridad.

En el asistente para copiar de seguridad, haga clic en el botón modo avanzado.

El menú Herramientas, haga clic en el asistente para recuperación automática del sistema.

Siga las instrucciones en la pantalla.

Incremento de la memoria RAM virtual

Uno de los problemas principales del que se quejan los usuarios es que las PCs funcionan con mucha lentitud, en especial cuando están abiertas varias aplicaciones o instancias de aplicación.

Este problema se debe a menudo a insuficiente RAM disponible. Para aumentar el RAM virtual, haga lo siguiente:

Haga clic derecho en mi PC y después clic en Administración para iniciar la administración de la PC.

En la Consola de Administración de equipos haga clic derecho en Administración del equipo (Local) y después clic en propiedades.

En la pestaña Avanzadas, en la sección Rendimiento, haga clic en Configuración.

En la página de Opciones de rendimiento, en la sección Memoria virtual, haga clic en Cambiar.

En la página de Memoria virtual, haga clic en Tamaño personalizado, altere los tamaños mínimos y máximo del archivo de paginación y a continuación haga clic en Aceptar tres veces.

Es importante aclarar que estas herramientas no se encuentran en el Panel de Control, si no habrá que activarlas desde la línea de comandos. Lo que tenemos que hacer es ir a Inicio y, en el cuadro de texto Iniciar búsqueda, escribimos el comando MSCONFIG

Instalacion de dispositivos y tareas diagnostico

Agregado de un dispositivo

Apagar el sistema

Conectar el dispositivo al sistema

Rearrancar el sistema

Use Cómo agregar un dispositivo periférico para agregar los siguientes dispositivos que no son conectables al sistema:

Unidad de DVD

Unidad de disco secundaria

Unidad de cinta

Tarjeta SBUS

En algunos casos, es posible que tenga que agregar un controlador de dispositivos de terceros para admitir el nuevo dispositivo.

Medidas preventivas y soporte correctivo

El mantenimiento del computador es aquel que debemos realizar al computador cada cierto tiempo, bien sea para corregir fallas existentes o para prevenirlas.El periodo de mantenimiento depende de diversos factores: ¡a cantidad de horas diarias de operación, el tipo de actividad (aplicaciones) que se ejecutan, el ambiente donde se encuentra instalada (si hay polvo, calor, etc.), el estado general (si es un equipo nuevo o muy usado), y el resultado obtenido en el último mantenimiento.

Una PC de uso personal, que funcione unas cuatro horas diarias, en un ambiente favorable y dos o menos años de operación sin fallas graves, puede resultar aconsejable realizar su mantenimiento cada dos o tres meses de operación, aunque algunas de las actividades de mantenimiento pudieran requerir una periodicidad menor.

En cambio si la PC se usa más de 4 horas diarias, tiene mucho tiempo de operación, se recomienda hacer un mantenimiento por lo menos una vez al mes.No debe considerarse dentro de esta actividad la limpieza externa y el uso sistemático de cubiertas protectoras de polvo, insectos y suciedad ambiental, ni tampoco la realización de copias de seguridad (backup), o la aplicación de barreras anti-virus, proxies o cortafuegos (firewalls) que dependen de las condiciones específicas de operación y entorno ambiental.

El Mantenimiento Correctivo que se observa se planificará, dentro de ¡a emergencia que se presente y teniendo en cuenta la prestación de los servicios, para lo cual deberá recurrirse a las autoridades de los Establecimientos para determinar el momento Oportuno de su ejecución, a no ser que pueda ser incluido dentro del tiempo establecido para el plan deMantenimiento Preventivo.

Razones para hacer un mantenimiento al PC

Las computadoras funcionan muy bien y están protegidas cuando reciben mantenimiento Si no se limpian y se organizan con frecuencia, el disco duro se llena de información, el sistema de archivos se desordena y el rendimiento general disminuye.

Si no se realiza periódicamente un escaneo del disco duro para corregir posibles errores o fallas, una limpieza de archivos y la desfragmentación del disco duro, la información estará más desprotegida y será más difícil de recuperar.

El mantenimiento que se debe hacer, se puede resumir en tres aspectos básicos importantes, los cuales son:

1. Diagnóstico.

2. Limpieza

3. Desfragmentación.

Diagnóstico

La computadora trabaja más de lo que normalmente se cree. Está constantemente dando prioridad a las tareas, ejecutando órdenes y distribuyendo la memoria.

Sin embargo, con el tiempo ocurren errores en el disco duro, los datos se desorganizan y las referencias se vuelven obsoletas.Estos pequeños problemas se acumulan y ponen lento el sistema operativo, las fallas del sistema y software ocurren con más frecuencia y las operaciones de encendido y apagado se demoran mas.

Para que el sistema funcione adecuadamente e incluso para que sobre todo no se ponga tan lento, se debe realizar un mantenimiento periódico.

Asegurándonos de incluir en la rutina del mantenimiento estas labores:

• Exploración del disco duro para saber si tiene errores y solucionar los sectores alterados.

• Limpieza de archivos.

• Desfragmentación de disco duro.

Limpieza

Para garantizar un rendimiento optimo y eficaz de la computadora, debernos mantenerla limpia y bien organizada.

Debemos eliminar los programas antiguos, programas que no utilicemos y las unidades de disco para liberar la memoria y reducir la posibilidad de conflicto del sistema.

Un disco duro puede presentar diversas deficiencias, que casi siempre se pueden corregir estas son:

1 Poco espacio disponible.

2. Espacio ocupado por archivos innecesarios,

3. Alto porcentaje de fragmentación.

Se debe eliminar los archivos antiguos y temporales.

Además, entre más pocos archivos innecesarios tenga la computadora, estará más protegida de amenazas como el hurto de la identidad en Internet.

Cuando el espacio libre de un disco se acerca peligrosamente a cero, la PC entra en una fase de funcionamiento errático: se torna excesivamente lenta, emite mensajes de error (que en ocasiones rio especifican la causa), algunas aplicaciones no se inician, o se cierran después de abiertas, etc.

Como factor de seguridad aceptable, el espacio vacío de un disco duro no debe bajar del 10% de su capacidad total, y cuando se llega a este límite deben borrarse archivos innecesarios, o desinstalar aplicaciones que no se usen, o comprimir archivos.

Todas las aplicaciones de Windows generan archivos temporales.

Estos archivos se reconocen por la extensión .tmp y generalmente existe uno o varios directorios donde se alojan.En condiciones normales, las aplicaciones que abren archivos temporales deben eliminarlos cuando la aplicación concluye, pero esto a veces no sucede cuando se concluye en condiciones anormales, o Windows "se cuelga" o por una deficiente programación de la aplicación.

Estos archivos temporales deben borrarse del disco duro.

Existen otro tipo de archivos que pueden borrarse, y no son temporales: la papelera de reciclaje, el caché de Internet (Windows temporary Internet files) y algunas carpetas que permanecen el disco después que se baja o se instale un programa.

El caché de Internet debe borrarse si resulta estrictamente necesario, ya que después de borrado no podrán verse las páginas visitadas sin estar conectado.

Debe hacerse mediante la función explícita del navegador, y además ajustarse el tamaño del caché.Un usuario experimentado puede intentar otras posibilidades, como por ejemplo eliminar DLL duplicadas, instaladores, datos de aplicaciones desinstaladas, entre otros..

Debe obrar con mucho cuidado cuando haga esta "limpieza profunda" y si no hay plena seguridad de que un archivo en cuestión puede ser borrado, no debe eliminarlo de la papelera de reciclaje hasta comprobarlo, pudiendo reponerse a su ubicación original si resultara necesario.En general lo que se debe realizar son estas labores:

• Eliminar los programas antiguos y archivos temporales.

• Eliminar la información obsoleta

• Asegurarnos de guardar de manera segura la información.

Eliminar las entradas de registro inválidas y los accesos directos dañados.

Desfragmentación

De todos los componentes de una PC, el disco duro es el más sensible y el que más requiere un cuidadoso mantenimiento.

La detección precoz de fallas puede evitar a tiempo un desastre con pérdida parcial o total de información (aunque este evento no siempre puede detectarse con anticipación).

Alto porcentaje de fragmentación:

Durante el uso de una PC existe un ininterrumpido proceso de borrado de archivos e instalado de otros nuevos.

Estos se instalan a partir del primer espacio disponible en el disco y si no cabe se fracciona, continuando el próximo espacio vacío.Un índice bajo defragmentación es tolerable e imperceptible, pero en la medida que aumenta la vaco dad disminuye en razón del incremento de los tiempos de acceso al disco ocasionado por la fragmentación, pudiendo hacerse notable.

Todas las versiones de Windows incluyen el desfragmentador de disco

Soporte a la seguridad en un sistema operativo de microsoft

Microsoft ofrece un política clara que se puede utilizar para hacer planificación presupuestaria y gestionar un ciclo de vida completo de sistemas informáticos en una empresa:El producto es apoyado oficialmente durante 5 años después de la liberación del producto.

Los parches de seguridad y correcciones están disponibles.

Durante este tiempo el fabricante presta actualizaciones funcionales y tecnológicas, añadiendo nuevas tecnologías y soporte para nuevos estándares.

Además, en una segunda fase se establece un periodo de mantenimiento de seguridad, donde se fija por un período mínimo de 2 años una política donde sólo los bugs de seguridad se solucionan con parches o service packs. Así que, en teoría, una empresa puede contar como mínimo con un sistema soportado por fabricante durante al menos 7 años, y ser capaz de estimar lo que durante ese periodo será el costo de usar ese software.

Por supuesto que lo más probable es que desee nuevas características y pueda pensar en actualizar a los nuevos sistemas operativos durante ese periodo. Pero al menos tienen un paréntesis de como mínimo 7 años de vida, si no más, como en el caso de Windows XP donde se ha pasado la década de soporte al sistema operativo.

Seguridad en la red

La seguridad de redes es un nivel de seguridad que garantiza que el funcionamiento de todas las máquinas de una red sea óptimo y que todos los usuarios de estas máquinas posean los derechos que les han sido concedidos:

Esto puede incluir:

- evitar que personas no autorizadas intervengan en el sistema con fines malignos

- evitar que los usuarios realicen operaciones involuntarias que puedan dañar el sistema

- asegurar los datos mediante la previsión de fallas

- garantizar que no se interrumpan los servicios

Hackers, malware y politicas de seguridad en la red

El malware es software malicioso creado con la intención de introducirse de forma subrepticia en los computadores y causar daño a su usuario o conseguir un beneficio económico a sus expensas.

Existe una gran cantidad de malware y nuevos programas maliciosos son creados a diario; la empresa Sophos, en su informe "Mid-year 2010 threat report" dice que recibe una media de 60.000 muestras de malware nuevo diariamente. Considere que aunque tenga un antivirus actualizado algunos especialistas consideran que el software antivirus detecta solamente alrededor de un tercio de los posibles virus.

Un hacker es alguien que descubre las debilidades de un computador o de una red informática, aunque el término puede aplicarse también a alguien con un conocimiento avanzado de computadoras y de redes informáticas

El objetivo de la Política de Seguridad de Información de una organización es, por un lado, mostrar el posicionamiento de la organización con relación a la seguridad, y por otro lado servir de base para desarrollar los procedimientos concretos de seguridad.

La empresa debe disponer de un documento formalmente elaborado sobre el tema y que debe ser divulgado entre todos los empleados.

No es necesario un gran nivel de detalle, pero tampoco ha de quedar como una declaración de intenciones. Lo más importante para que estas surtan efecto es lograr la concienciación, entendimiento y compromiso de todos los involucrados.

Las políticas deben contener claramente las practicas que serán adoptadas por la compañía. Y estas políticas deben ser revisadas, y si es necesario actualizadas, periódicamente.

Las políticas deben:

definir qué es seguridad de la información, cuales son sus objetivos principales y su importancia dentro de la organización

mostrar el compromiso de sus altos cargos con la misma

definir la filosofía respecto al acceso a los datos

establecer responsabilidades inherentes al tema

establecer la base para poder diseñar normas y procedimientos referidos a

Organización de la seguridad

Clasificación y control de los datos

Seguridad de las personas

Seguridad física y ambiental

Plan de contingencia

Prevención y detección de virus

Administración de los computadores

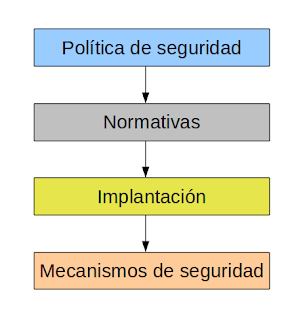

A partir de las políticas se podrá comenzar a desarrollar, primero las normas, y luego los procedimientos de seguridad que serán la guía para la realización de las actividades.

La política de seguridad comprende todas las reglas de seguridad que sigue una organización (en el sentido general de la palabra). Por lo tanto, la administración de la organización en cuestión debe encargarse de definirla, ya que afecta a todos los usuarios del sistema.

La seguridad informática de una compañía depende de que los empleados (usuarios) aprendan las reglas a través de sesiones de capacitación y de concienciación.

Sin embargo, la seguridad debe ir más allá del conocimiento de los empleados y cubrir las siguientes áreas:

Un mecanismo de seguridad física y lógica que se adapte a las necesidades de la compañía y al uso de los empleados

Un procedimiento para administrar las actualizaciones

Una estrategia de realización de copias de seguridad planificada adecuadamente

Un plan de recuperación luego de un incidente

Un sistema documentado actualizado

Por lo tanto y como resumen, la política de seguridad es el documento de referencia que define los objetivos de seguridad y las medidas que deben implementarse para tener la certeza de alcanzar estos objetivos.